Trao đổi tại Hội nghị giao ban công tác quản lý nhà nước tháng 5/2015 của Bộ TT&TT diễn ra sáng nay, ngày 5/6/2015, ông Vũ Quốc Khánh, Giám đốc Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam (VNCERT) cho biết, từ ngày 21/5/2015, các hệ thống giám sát an toàn mạng quốc gia đã phát hiện một số hoạt động tấn công của tin tặc vào các website của Việt Nam song chưa nhiều và mang tính thăm dò. Sau đó, các tin tặc đã sử dụng công nghệ tấn công đồng loạt, triển khai mở rộng đợt tấn công vào các website của Việt Nam trong các ngày từ 29 - 31/5/2015.

Ngay sau khi phát hiện ra hoạt động tấn công của tin tặc, VNCERT đã nhanh chóng xác minh về quy mô, đối tượng cũng như phương thức tấn công chủ yếu của các tin tặc.

Về phạm vi ảnh hưởng của đợt tấn công vừa qua, theo tìm hiểu của VNCERT, chủ yếu là tấn công vào các website nhỏ lẻ của khối tư nhân là chính, còn khối cơ quan nhà nước ít.

Và mặc dù thông tin thống kê của một số công ty an ninh mạng về số lượng website bị tấn công đợt này lên tới hơn 1.000 trang; tuy nhiên qua xác minh của VNCERT, tỷ lệ tấn công thành công của tin tặc chỉ khoảng 30 - 40%, tương ứng với 300 - 400 trang, nằm trên khoảng 40 máy chủ lưu trữ dữ liệu của các trang web đó. “Trong danh sách hơn 1.000 website Việt Nam bị tấn công được nhóm hacker đưa ra để khuyếch trương, có cả các trang web đã bị tấn công từ năm ngoái và những trang web bị lỗi, từng bị tấn công song chưa khắc phục”, đại diện VNCERT chia sẻ.

Ông Vũ Quốc Khánh cũng cho biết, trong đợt tấn công diễn ra cuối tháng 5/2015, chỉ có 10 website cơ quan nhà nước bị tấn công thành công và đều là website của các đơn vị cơ sở, cấp Cục, Vụ hoặc Sở ngành địa phowng, do đó mức độ ảnh hưởng không lớn.

Trong số 10 website tên miền .gov.vn bị tấn công thành công, có 8 trang web đã khắc phục ngay lỗi, 1 trang web khắc phục chậm và 1 trang web mới phát hiện, đang triển khai khắc phục.

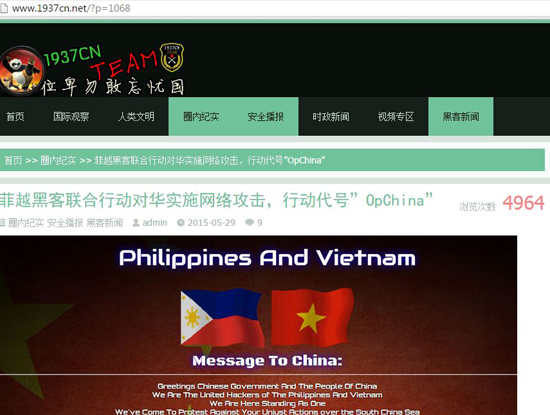

Về đối tượng tấn công, xác minh của VNCERT cho hay, khối lượng lớn các địa chỉ tấn công đặt từ các IP do Trung Quốc quản lý, ngoài ra còn có một số địa chỉ tấn công từ Việt Nam, Mỹ, Hà Lan… Đặc biệt, hiện tại VNCERT mới xác định được 2 nhóm hacker tham gia đợt tấn công đồng loạt vào nhiều website Việt Nam vừa qua, đó là nhóm tin tặc được cho là của Trung Quốc có tên 1937cn và nhóm D3B của Indonesia.

Nguyên nhân chính của sự cố vừa qua, theo nhận định của VNCERT là do các website vẫn sử dụng hệ thống hỗ trợ soản thảo văn bản FCKeditor phiên bản cũ, bị lỗi thời, chưa được cập nhật hoặc được cài đặt không đúng cách nên tồn tại lỗ hổng để hacker khai thác và tấn công. “Các lỗi này đã được VNCERT và Bộ Công an đưa ra cảnh báo từ năm ngoái. Tuy nhiên, nhiều đơn vị chưa quan tâm, do đó lỗ hổng vẫn tồn tại để tin tặc khai thác tấn công”, đại diện VNCERT nhấn mạnh.

Thống nhất với ý kiến của đại diện VNCERT, Phó Cục trưởng Cục An toàn thông tin (Bộ TT&TT) Nguyễn Huy Dũng cho rằng, cuộc tấn công vào các website Việt Nam vào cuối tháng 5, đầu tháng 6/2015 mang tính phong trào, tự phát do một số căng thẳng trong tình hình thời sự thời gian gần đây. Kỹ thuật tấn công được tin tặc sử dụng để tấn công vào các website khá đơn giản. Vào tháng 1 và tháng 4/2015, Cục An toàn thông tin đã có văn bản cảnh báo gửi các cơ quan, đơn vị về những lỗ hổng bảo mật tin tặc đã sử dụng để tấn công website Việt Nam thời gian vừa qua. “Khi sự cố xảy ra, qua rà soát cho thấy, nhiều cơ quan, đơn vị tuy đã 2 lần được cảnh báo song đến nay vẫn còn nhiều website của các cơ quan, đơn vị chưa được cập nhật, khắc phục”, ông Dũng nhấn mạnh.

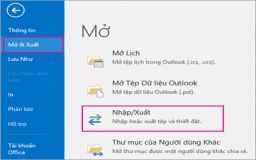

Các chuyên gia an ninh mạng khuyến cáo, hiện tại tất cả các phiên bản của bộ soạn thảo FCKeditor đều có lỗi bảo mật và hoàn toàn có thể bị khai thác. Giải pháp để khắc phục triệt để vấn đề này là phải cập nhật lên bộ soạn thảo văn bản thay thế là CKeditor phiên bản mới nhất. Để tránh các sự cố trong quá trình nâng cấp, cần phải sau lưu lại dữ liệu và mã nguồn trước khi thực hiện nâng cấp.

Thêm vào đó, quản trị viên các website khi vá lỗi phải tiến hành kiểm tra toàn bộ hệ thống xem có bị cài cửa hậu (backdoor) hay không, vì thông thường khi khai thác thành công một máy chủ, tin tặc thường hay đưa một số cửa hậu vào trong hệ thống để thuận lợi hơn cho việc kiểm soát các máy chủ sau này.

Nguồn : http://ictnews.vn/cntt/bao-mat/lo-hong-bi-hacker-trung-quoc-khai-thac-da-2-lan-duoc-canh-bao-126735.ict